Conseils de prévention du phishing

Qu’est-ce que l’hameçonnage ?

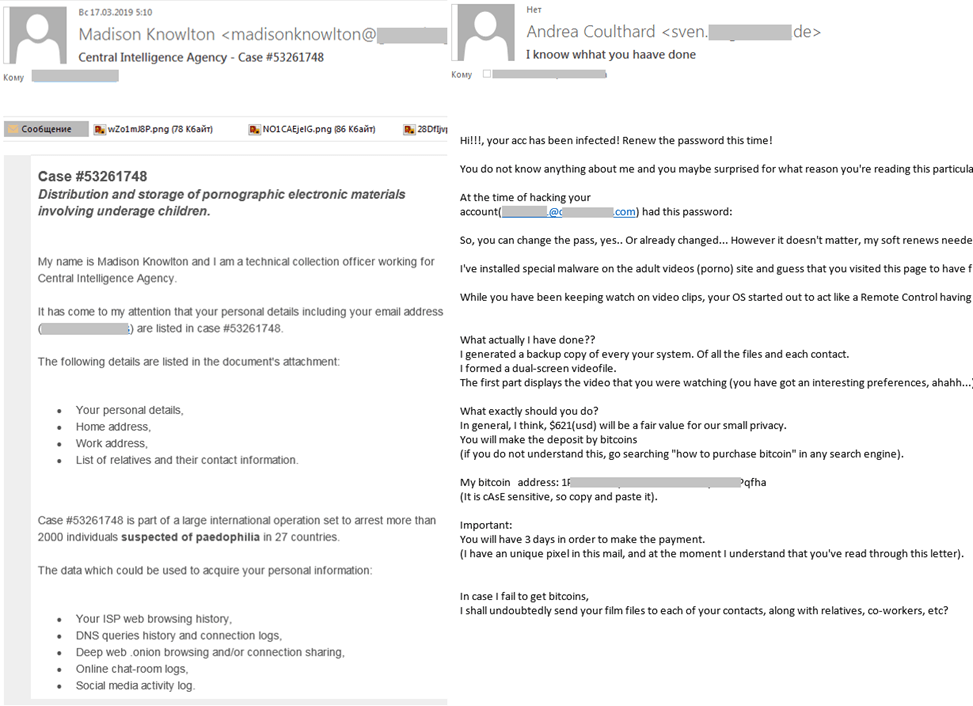

- Exécuter des escroqueries par phishing – afin d’obtenir des mots de passe, des numéros de carte de crédit, des détails sur les comptes bancaires et plus encore.

- Diffuser des codes malveillants sur les ordinateurs des destinataires.

- Les escrocs de phishing vocal (vishing) vous appellent et se font passer pour une personne ou une entreprise valide pour vous tromper. Ils peuvent vous rediriger à partir d’un message automatisé et masquer leur numéro de téléphone. Les vishers essaieront de vous garder au téléphone et de vous inciter à agir.

- SMS phishing (smishing) de manière similaire au vishing, ce stratagème imitera une organisation valide, en utilisant l’urgence dans un court message texte pour vous tromper. Dans le message, vous trouverez généralement un lien ou un numéro de téléphone qu’ils veulent que vous utilisiez. Les services de messagerie mobile sont également exposés à ce risque.

- Le phishing sur les médias sociaux implique que les criminels utilisent des posts ou des messages directs pour vous persuader de tomber dans un piège. Certains sont flagrants comme des cadeaux gratuits ou des pages d’organisations « officielles » douteuses avec une demande urgente. D’autres peuvent se faire passer pour vos amis ou établir une relation avec vous à long terme avant de vous » attaquer » pour sceller l’affaire.

- Le phishing par clonage duplique un véritable message envoyé précédemment, les pièces jointes et les liens légitimes étant remplacés par des liens malveillants. Cela apparaît dans les courriels, mais peut également se manifester par d’autres moyens, comme de faux comptes de médias sociaux et des messages texte.

- Pharming(DNS cache poisoning) utilise des logiciels malveillants ou une vulnérabilité sur site pour rediriger le trafic de sites web sûrs vers des sites de phishing. La saisie manuelle d’une URL conduira toujours les visiteurs vers le site malveillant s’il est victime de pharming.

- Le typosquatting (détournement d’URL) tente d’attraper les personnes qui tapent une URL de site web incorrecte. Par exemple, on peut créer un site web dont l’adresse est décalée d’une lettre par rapport à une adresse valide. Taper « wallmart » au lieu de « walmart » pourrait potentiellement vous conduire vers un site malveillant.

- Le clickjacking utilise les vulnérabilités d’un site web pour insérer des boîtes de capture cachées. Celles-ci s’empareront des identifiants de connexion de l’utilisateur et de tout ce que vous pourriez saisir sur le site par ailleurs sûr.

- Le tabnabbing se produit lorsqu’une page frauduleuse non surveillée se recharge en une imitation d’une connexion valide au site. Lorsque vous y retournez, vous pouvez croire qu’elle est réelle et donner sans le savoir l’accès à votre compte.

- Le hameçonnage HTTPS donne à un site web malveillant l’illusion de la sécurité avec l’indicateur classique « cadenas à côté de la barre d’URL ». Alors que ce signe de cryptage était autrefois exclusif aux sites vérifiés comme sûrs, désormais n’importe quel site peut l’obtenir. Ainsi, votre connexion et les informations que vous envoyez peuvent être bloquées pour les personnes extérieures, mais vous êtes déjà connecté à un criminel.

Faire de l’argent sur le petit pourcentage de destinataires qui répondent au message.

Le phishing par trou d’eau cible des sites populaires que de nombreuses personnes visitent. Une attaque de ce type pourrait essayer d’exploiter les faiblesses d’un site pour un certain nombre d’autres attaques de phishing. La livraison de logiciels malveillants, la redirection de liens et d’autres moyens sont courants dans ces schémas.

Les attaques de jumeaux maléfiques imitent le Wi-Fi public officiel dans des endroits comme les cafés et les aéroports. Ceci est fait dans le but de vous faire connecter et d’écouter toute votre activité en ligne.

L’hameçonnage des résultats des moteurs de recherche utilise des méthodes pour qu’une page Web frauduleuse apparaisse dans les résultats de recherche avant une page légitime. Il est également connu sous le nom de phishing SEO ou de phishing SEM. Si vous ne regardez pas attentivement, vous risquez de cliquer sur la page malveillante au lieu de la vraie.

- Ne vous fiez jamais aux messages d’alarme. La plupart des entreprises réputées ne demanderont pas d’informations personnellement identifiables ou de détails de compte, par e-mail. Cela inclut votre banque, votre compagnie d’assurance et toute entreprise avec laquelle vous faites des affaires. Si jamais vous recevez un courriel demandant tout type d’informations de compte, supprimez-le immédiatement et appelez ensuite la société pour confirmer que votre compte est OK.

- N’ouvrez pas les pièces jointes de ces courriels suspects ou étranges – en particulier les pièces jointes Word, Excel, PowerPoint ou PDF.

- Évitez toujours de cliquer sur les liens intégrés dans les courriels, car ils peuvent être ensemencés de logiciels malveillants. Soyez prudent lorsque vous recevez des messages de vendeurs ou de tiers ; ne cliquez jamais sur les URL intégrées dans le message original. Au lieu de cela, visitez directement le site en tapant l’adresse URL correcte pour vérifier la demande, et examinez les politiques et procédures de contact du vendeur pour demander des informations.

- Maintenez vos logiciels et votre système d’exploitation à jour. Les produits Windows OS sont souvent la cible de phishing et d’autres attaques malveillantes, alors assurez-vous d’être sécurisé et à jour. Surtout pour ceux qui exécutent encore quelque chose d’antérieur à Windows 10.

Faites preuve de bon sens avant de remettre des informations sensibles. Lorsque vous recevez une alerte de votre banque ou d’une autre grande institution, ne cliquez jamais sur le lien contenu dans le courriel. Ouvrez plutôt la fenêtre de votre navigateur et tapez l’adresse directement dans le champ URL afin de vous assurer que le site est réel.

Faites preuve de bon sens avant de remettre des informations sensibles. Lorsque vous recevez une alerte de votre banque ou d’une autre grande institution, ne cliquez jamais sur le lien contenu dans le courriel. Ouvrez plutôt la fenêtre de votre navigateur et tapez l’adresse directement dans le champ URL afin de vous assurer que le site est réel.

Ne publiez jamais votre adresse électronique privée sur des ressources en ligne accessibles au public.

Traitez votre adresse publique comme une adresse temporaire. Il y a de fortes chances que les spammeurs s’emparent rapidement de votre adresse publique, surtout si elle est fréquemment utilisée sur Internet.