Phishingin ehkäisyyn liittyviä vinkkejä

Mitä on tietojenkalastelu?

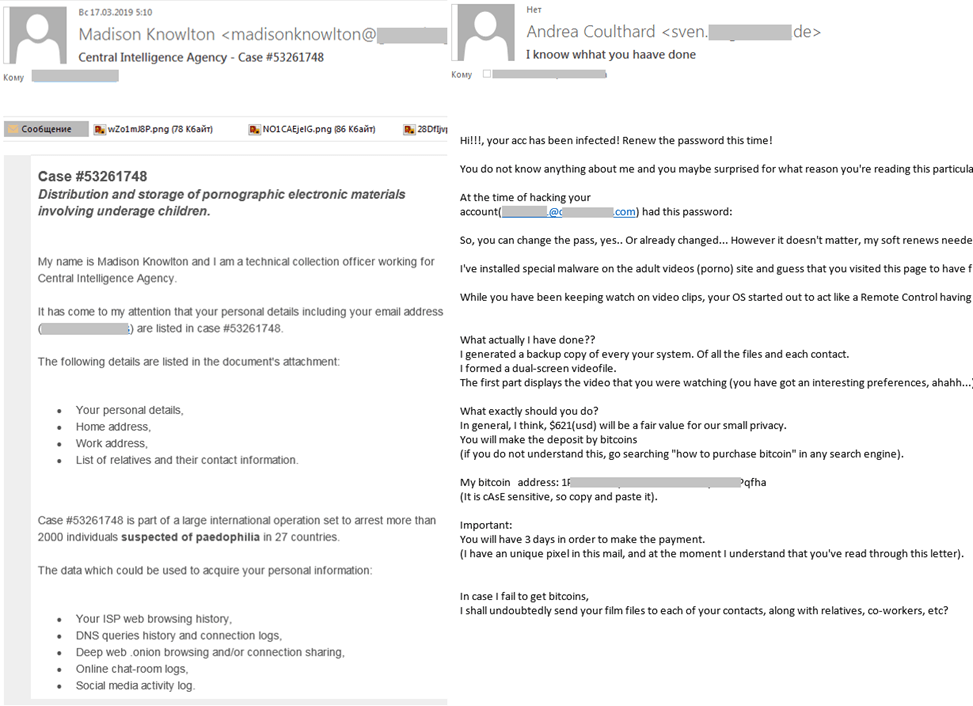

- Johtaa phishing-huijauksia – saadakseen salasanoja, luottokorttinumeroita, pankkitilitietoja ja muita tietoja.

- Levittää haitallista koodia vastaanottajien tietokoneille.

- Voice phishing (vishing) -huijaajat soittavat sinulle ja esiintyvät oikeana henkilönä tai yrityksenä huijatakseen sinua. He saattavat ohjata sinut uudelleen automaattisesta viestistä ja peittää puhelinnumeronsa. Vishing-huijarit yrittävät pitää sinut puhelimessa ja kehottavat sinua ryhtymään toimenpiteisiin.

- Tekstiviestipyynti (SMS phishing, smishing) Samoin kuin vishing, tässä järjestelmässä jäljitellään pätevää organisaatiota ja käytetään lyhyessä tekstiviestissä olevaa kiireellisyyttä huijaamaan sinua. Viestissä on yleensä linkki tai puhelinnumero, jota he haluavat sinun käyttävän. Myös mobiiliviestipalvelut ovat alttiita tälle.

- Sosiaalisessa mediassa tapahtuvassa phishingissä rikolliset käyttävät viestejä tai suoria viestejä houkutellakseen sinut ansaan. Jotkut ovat räikeitä, kuten ilmaisia lahjakortteja tai hämäriä ”virallisia” organisaatiosivuja, joilla on kiireellinen pyyntö. Toiset taas saattavat esiintyä ystävinäsi tai luoda suhteesi sinuun pitkällä aikavälillä ennen kuin ”hyökkäävät” sinetöidäkseen sopimuksen.

- Kloonipyynnissä kopioidaan aiemmin lähetetty oikea viesti, jossa lailliset liitetiedostot ja linkit on korvattu haitallisilla. Tämä näkyy sähköpostissa, mutta voi näkyä myös muilla keinoin, kuten väärennetyillä sosiaalisen median tileillä ja tekstiviesteillä.

- Pharming(DNS cache poisoning) käyttää haittaohjelmia tai sivuston haavoittuvuutta ohjaamaan liikennettä turvallisilta verkkosivustoilta phishing-sivustoille. URL-osoitteen kirjoittaminen manuaalisesti johtaa silti kävijät haitalliselle sivustolle, jos se on pharmingin uhri.

- Typosquatting (URL-osoitteen kaappaus) pyrkii saamaan kiinni ihmiset, jotka kirjoittavat väärän verkkosivuston URL-osoitteen. Saatetaan esimerkiksi luoda verkkosivusto, joka on yhden kirjaimen päässä kelvollisesta. Kirjoittamalla ”wallmart” sanan ”walmart” sijasta saatat mahdollisesti päästä haitalliselle sivustolle.

- Clickjacking käyttää verkkosivuston haavoittuvuuksia piilotettujen kaappausruutujen lisäämiseen. Nämä nappaavat käyttäjän kirjautumistiedot ja kaiken muun, mitä saatat syöttää muuten turvalliselle sivustolle.

- Tabnabbing tapahtuu, kun valvomaton vilpillinen sivu latautuu uudelleen jäljitelmäksi voimassa olevasta sivuston kirjautumisesta. Kun palaat siihen, saatat uskoa sen olevan aito ja luovuttaa tietämättäsi tilisi käyttöoikeudet.

- HTTPS-phishing antaa haitalliselle verkkosivustolle illuusion turvallisuudesta klassisen ”riippulukko URL-palkin vieressä” -ilmaisimen avulla. Vaikka tämä salausmerkki oli ennen yksinomaan turvallisiksi todennetuilla sivustoilla, nyt mikä tahansa sivusto voi saada sen. Yhteytesi ja lähettämäsi tiedot voidaan siis estää ulkopuolisilta, mutta olet jo yhteydessä rikolliseen.

Tulouttaa rahaa sillä pienellä prosentilla vastaanottajista, jotka vastaavat viestiin.

Watering hole phishing kohdistuu suosittuihin sivustoihin, joilla monet ihmiset käyvät. Tällaisella hyökkäyksellä saatetaan yrittää hyödyntää sivuston heikkouksia mitä tahansa muita phishing-hyökkäyksiä varten. Haittaohjelmien toimittaminen, linkkien uudelleenohjaus ja muut keinot ovat yleisiä näissä järjestelmissä.

Evil twin -hyökkäykset jäljittelevät virallista julkista Wi-Fi-yhteyttä paikoissa, kuten kahviloissa ja lentokentillä. Näin yritetään saada sinut kytkeytymään ja salakuuntelemaan kaikkea online-toimintaasi.

Hakutulosten phishingissä käytetään menetelmiä, joiden avulla vilpillinen verkkosivu saadaan näkymään hakutuloksissa ennen laillista verkkosivua. Se tunnetaan myös nimellä SEO phishing tai SEM phishing. Jos et katso tarkkaan, saatat napsauttaa haitallista sivua oikean sivun sijasta.

- Älä koskaan luota hälyttäviin viesteihin. Useimmat hyvämaineiset yritykset eivät pyydä henkilökohtaisia tietoja tai tilitietoja, sähköpostitse. Tämä koskee pankkiasi, vakuutusyhtiötäsi ja kaikkia yrityksiä, joiden kanssa asioit. Jos joskus saat sähköpostiviestin, jossa pyydetään minkäänlaisia tilitietoja, poista se välittömästi ja soita sitten yritykseen varmistaaksesi, että tilisi on kunnossa.

- Älä avaa epäilyttävissä tai oudoissa sähköpostiviesteissä olevia liitetiedostoja – etenkään Word-, Excel-, PowerPoint- tai PDF-liitetiedostoja.

- Vältä aina napsauttamasta sähköpostiviesteissä olevia upotettuihin linkkeihin liittyviä linkkejä, koska niihin voi sisältyä haittaohjelmia. Ole varovainen vastaanottaessasi viestejä myyjiltä tai kolmansilta osapuolilta; älä koskaan napsauta alkuperäiseen viestiin upotettuja URL-osoitteita. Käy sen sijaan suoraan sivustolla kirjoittamalla oikea URL-osoite pyynnön tarkistamiseksi ja tutustu myyjän yhteydenottokäytäntöihin ja menettelytapoihin tietojen pyytämistä varten.

- Pidä ohjelmistosi ja käyttöjärjestelmäsi ajan tasalla. Windows-käyttöjärjestelmätuotteet ovat usein phishing- ja muiden pahantahtoisten hyökkäysten kohteita, joten varmista, että olet turvassa ja ajan tasalla. Etenkin niille, jotka käyttävät vielä jotain vanhempaa kuin Windows 10:tä.

Käytä tervettä järkeä, ennen kuin luovutat arkaluonteisia tietoja. Kun saat varoituksen pankiltasi tai muulta suurelta laitokselta, älä koskaan napsauta sähköpostissa olevaa linkkiä. Avaa sen sijaan selainikkuna ja kirjoita osoite suoraan URL-kenttään, jotta voit varmistaa, että sivusto on aito.

Käytä tervettä järkeä, ennen kuin luovutat arkaluonteisia tietoja. Kun saat varoituksen pankiltasi tai muulta suurelta laitokselta, älä koskaan napsauta sähköpostissa olevaa linkkiä. Avaa sen sijaan selainikkuna ja kirjoita osoite suoraan URL-kenttään, jotta voit varmistaa, että sivusto on aito.

Älä koskaan julkaise yksityistä sähköpostiosoitettasi julkisesti saatavilla olevissa verkkoresursseissa.

Käsittele julkista osoitetta väliaikaisena osoitteena. On erittäin todennäköistä, että roskapostittajat saavat julkisen osoitteesi nopeasti haltuunsa, varsinkin jos sitä käytetään usein Internetissä.