Como invadir o Facebook apenas com um número de telefone

É possível comprometer as contas do Facebook usando pouco mais do que um número de telefone, os pesquisadores alertaram.

Uma equipe de segurança da Positive Technologies afirma que, se você souber o número de telefone da vítima pretendida, você pode invadir a conta deles no Facebook, graças às falhas de segurança no protocolo SS7.

Como relatado pela Forbes, há um segmento da infra-estrutura central de telecomunicações que tem sido deixado vulnerável à exploração na última meia década.

SS7 é um protocolo desenvolvido em 1975 que é usado mundialmente para definir como as redes em uma rede telefônica pública comutada (PSTN) trocam informações através de uma rede de sinalização digital. No entanto, uma rede baseada no SS7 irá, por padrão, confiar nas mensagens enviadas através dela — não importa de onde a mensagem foi originada.

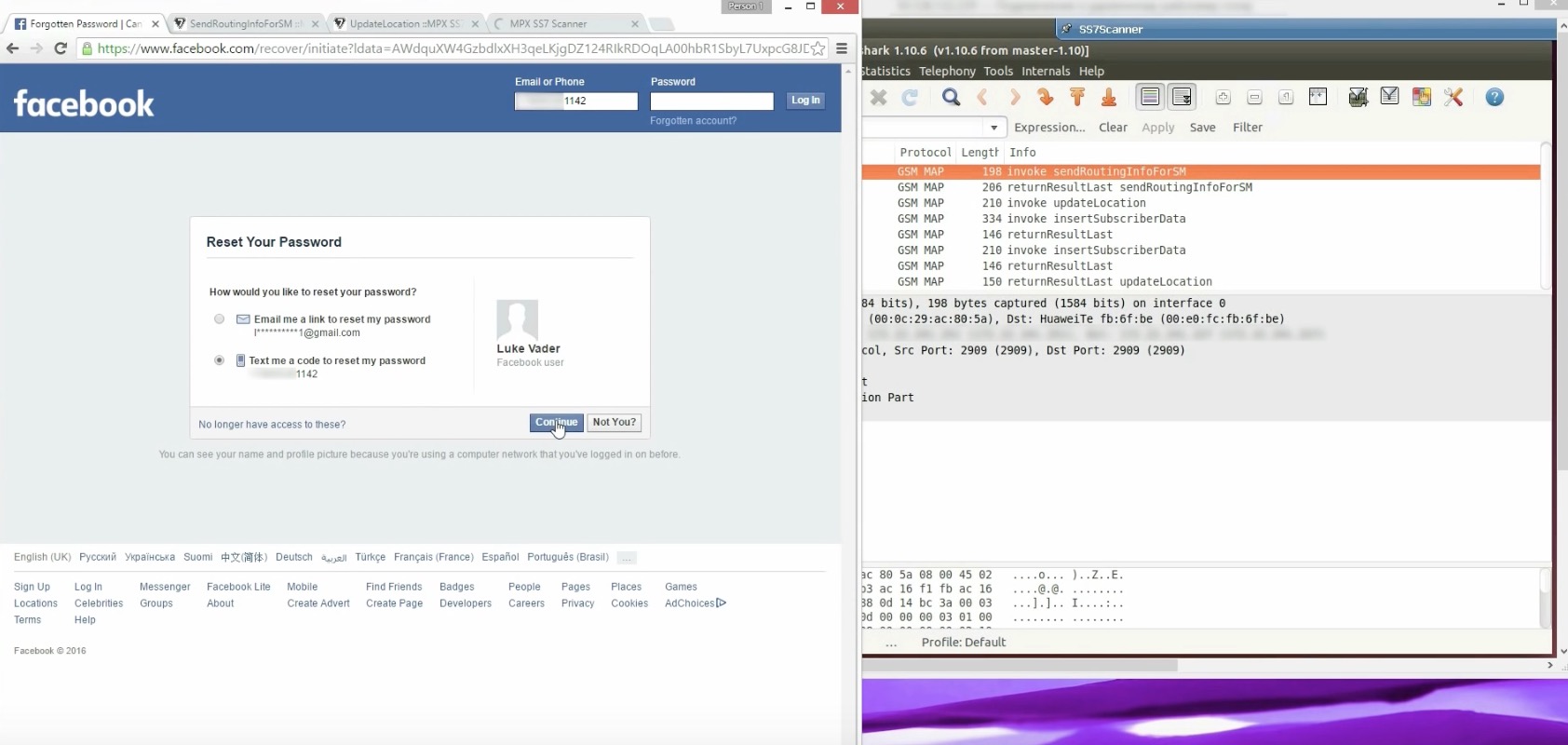

A falha de segurança está dentro da rede e como o SS7 lida com essas solicitações, ao invés de um bug na plataforma do Facebook. Tudo o que os ciberataqueiros precisam fazer é seguir o procedimento “Esqueceu sua conta?”, através da página inicial do Facebook, e, quando solicitado por um número de telefone ou endereço de e-mail, oferecer o número de telefone legítimo.

Uma vez que o Facebook tenha enviado uma mensagem SMS contendo o código único usado para acessar a conta, a falha de segurança do SS7 pode então ser explorada para desviar esse código para o dispositivo móvel do atacante, concedendo-lhes acesso à conta da vítima.

Tecnologias Positivas forneceu um vídeo de prova de conceito (PoC) demonstrando o ataque, que pode ser visto abaixo:

A vítima deve ter ligado seu número de telefone à conta alvo, mas como a falha de segurança é encontrada dentro da rede de telecomunicações e não nos domínios online, este ataque também funcionará contra qualquer serviço web que utilize o mesmo procedimento de recuperação de conta — como o Gmail e o Twitter.

A verificação em dois passos está se tornando cada vez mais crucial, mas até que as vulnerabilidades nos serviços de telecomunicações sejam corrigidas, usar métodos de recuperação de e-mail pode ser o melhor caminho — assim como o uso de senhas muito fortes e complexas para qualquer conta de e-mail ‘hub’ principal que você usa para manter outros serviços online.