Cum să spargi Facebook doar cu un număr de telefon

Este posibil să compromiți conturile de Facebook folosind puțin mai mult decât un număr de telefon, au avertizat cercetătorii.

O echipă de securitate de la Positive Technologies susține că, dacă știi numărul de telefon al victimei vizate, poți pătrunde în contul de Facebook legat de aceasta, datorită unor defecte de securitate din protocolul SS7.

După cum a relatat Forbes, există un segment al infrastructurii de bază a telecomunicațiilor care a fost lăsat vulnerabil la exploatare în ultima jumătate de deceniu.

SS7 este un protocol dezvoltat în 1975 care este utilizat la nivel mondial pentru a defini modul în care rețelele dintr-o rețea telefonică publică comutată (PSTN) fac schimb de informații printr-o rețea de semnalizare digitală. Cu toate acestea, o rețea bazată pe SS7 va avea, în mod implicit, încredere în mesajele trimise prin intermediul ei – indiferent de unde provine mesajul.

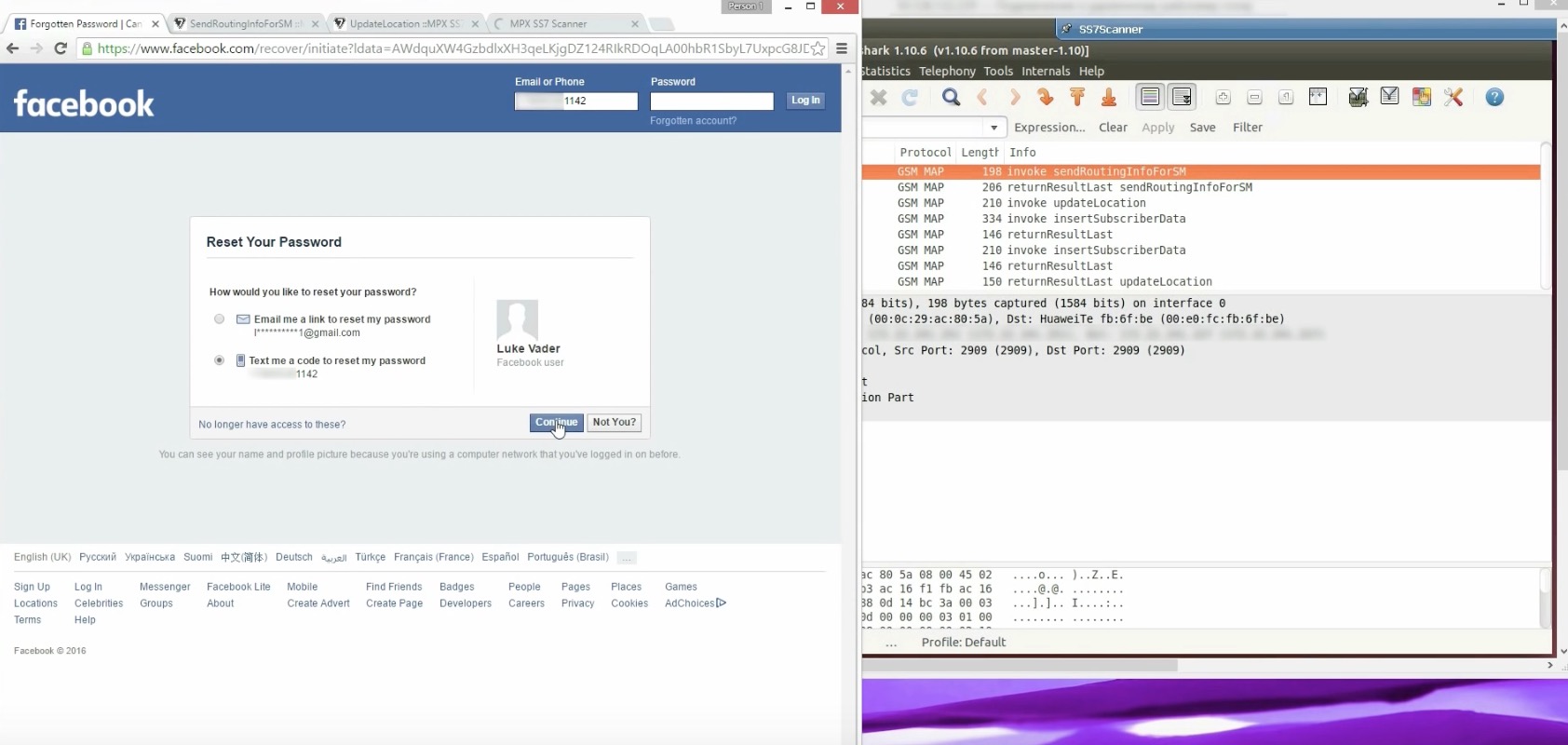

Defectul de securitate se află în rețea și în modul în care SS7 gestionează aceste cereri, mai degrabă decât într-o eroare a platformei Facebook. Tot ce trebuie să facă atacatorii cibernetici este să urmeze procedura „Ai uitat contul?” prin intermediul paginii de pornire a Facebook, iar atunci când li se cere un număr de telefon sau o adresă de e-mail, să ofere numărul de telefon legitim.

Odată ce Facebook a trimis un mesaj SMS care conține codul unic utilizat pentru a accesa contul, deficiența de securitate SS7 poate fi exploatată pentru a redirecționa acest cod către dispozitivul mobil al atacatorului, acordându-i acestuia acces la contul victimei.

Positive Technologies a furnizat o înregistrare video de tip „proof-of-concept” (PoC) care demonstrează atacul, care poate fi vizionată mai jos:

Victima trebuie să își fi legat numărul de telefon la contul țintă, dar, deoarece deficiența de securitate se găsește în rețeaua de telecomunicații și nu în domeniile online, acest atac va funcționa și împotriva oricărui serviciu web care utilizează aceeași procedură de recuperare a contului – cum ar fi Gmail și Twitter.

Verificarea în doi pași devine din ce în ce mai crucială, dar până la remedierea vulnerabilităților din serviciile de telecomunicații, utilizarea metodelor de recuperare a e-mailurilor poate fi cea mai bună cale de urmat — precum și utilizarea unor parole foarte puternice și complexe pentru orice conturi principale de e-mail „hub” pe care le folosiți pentru a menține alte servicii online.

.