Jak włamać się na Facebooka używając tylko numeru telefonu

Możliwe jest naruszenie kont na Facebooku używając niewiele więcej niż numer telefonu, naukowcy ostrzegli.

Zespół bezpieczeństwa z Positive Technologies twierdzi, że jeśli znasz numer telefonu swojej zamierzonej ofiary, możesz włamać się do jej połączonego konta na Facebooku dzięki wadom bezpieczeństwa w protokole SS7.

Jak donosi Forbes, istnieje segment podstawowej infrastruktury telekomunikacyjnej, który został pozostawiony podatny na wykorzystanie przez ostatnie pół dekady.

SS7 to protokół opracowany w 1975 roku, który jest używany na całym świecie do określenia, jak sieci w publicznej komutowanej sieci telefonicznej (PSTN) wymieniają informacje za pośrednictwem cyfrowej sieci sygnalizacyjnej. Jednak sieć oparta na SS7 będzie domyślnie ufać wiadomościom wysyłanym przez nią — bez względu na to, skąd wiadomość pochodzi.

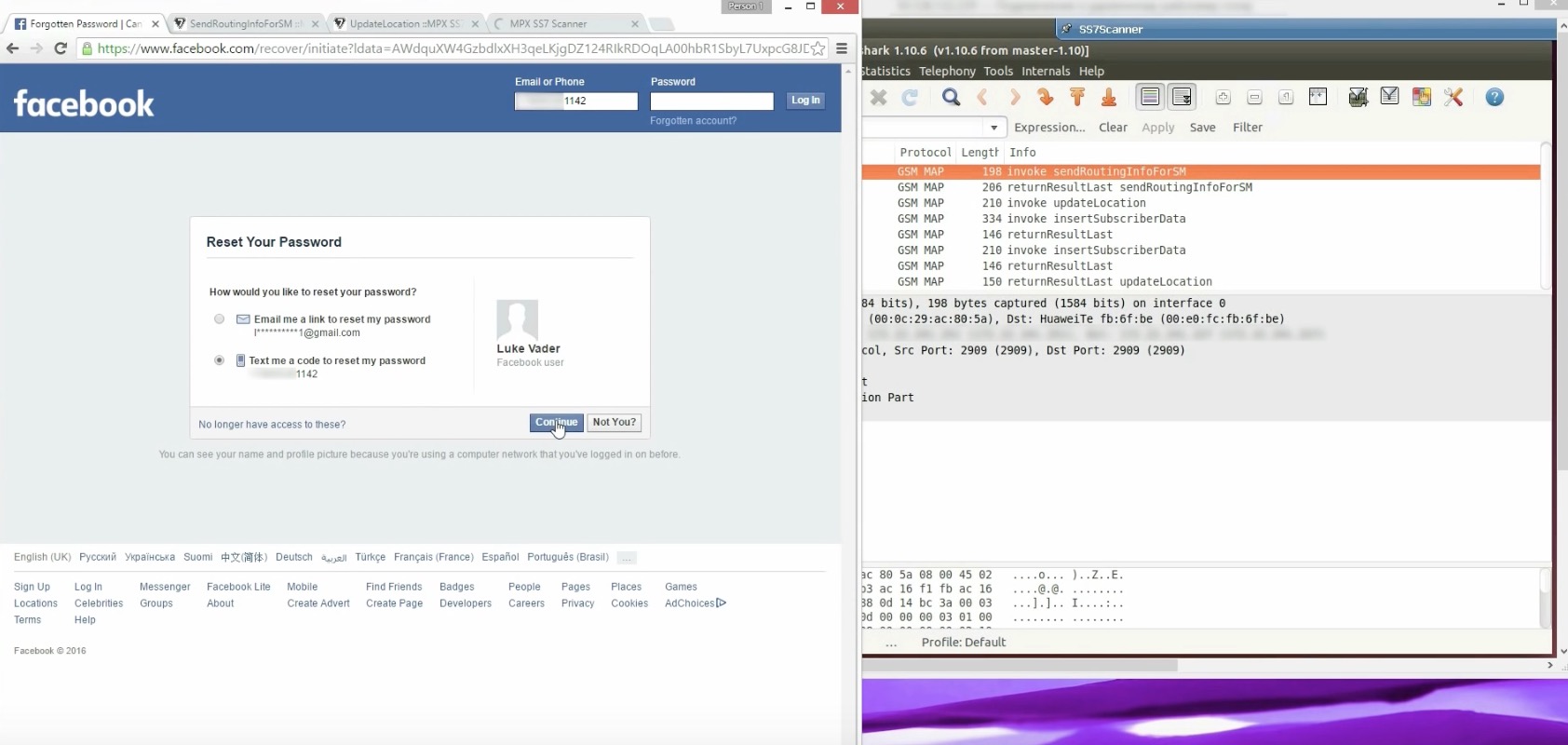

Wada bezpieczeństwa leży w sieci i jak SS7 obsługuje te żądania, a nie błąd na platformie Facebooka. Wszystko, co cyberatakerzy muszą zrobić, to podążać za procedurą „Zapomniałeś konta?” przez stronę główną Facebooka, a gdy zostaniesz poproszony o numer telefonu lub adres e-mail, zaoferuj prawdziwy numer telefonu.

Po tym, jak Facebook wysłał wiadomość SMS zawierającą jednorazowy kod używany do uzyskania dostępu do konta, błąd bezpieczeństwa SS7 może być wykorzystany do przekierowania tego kodu do własnego urządzenia mobilnego atakującego, dając im dostęp do konta ofiary.

Positive Technologies dostarczyła film proof-of-concept (PoC) demonstrujący atak, który można obejrzeć poniżej:

Ofiara musi połączyć swój numer telefonu z kontem docelowym, ale ponieważ błąd w zabezpieczeniach znajduje się w sieci telekomunikacyjnej, a nie w domenach online, atak ten będzie również działał przeciwko każdej usłudze internetowej, która wykorzystuje tę samą procedurę odzyskiwania konta — takiej jak Gmail i Twitter.

Dwustopniowa weryfikacja staje się coraz bardziej kluczowa, ale dopóki luki w usługach telekomunikacyjnych nie zostaną naprawione, korzystanie z metod odzyskiwania poczty elektronicznej może być najlepszym sposobem na przejście — podobnie jak korzystanie z bardzo silnych, złożonych haseł do wszelkich głównych kont e-mail „hub”, których używasz do utrzymywania innych usług online.