Come violare Facebook con solo un numero di telefono

E’ possibile compromettere gli account di Facebook usando poco più di un numero di telefono, hanno avvertito i ricercatori.

Un team di sicurezza di Positive Technologies sostiene che se si conosce il numero di telefono della vittima designata, è possibile entrare nel suo account Facebook collegato grazie a falle di sicurezza nel protocollo SS7.

Come riportato da Forbes, c’è un segmento dell’infrastruttura di base delle telecomunicazioni che è stato lasciato vulnerabile allo sfruttamento nell’ultimo mezzo decennio.

SS7 è un protocollo sviluppato nel 1975 che è usato in tutto il mondo per definire come le reti in una rete telefonica pubblica commutata (PSTN) scambiano informazioni su una rete di segnalazione digitale. Tuttavia, una rete basata su SS7, per impostazione predefinita, si fida dei messaggi inviati su di essa – non importa da dove il messaggio ha avuto origine.

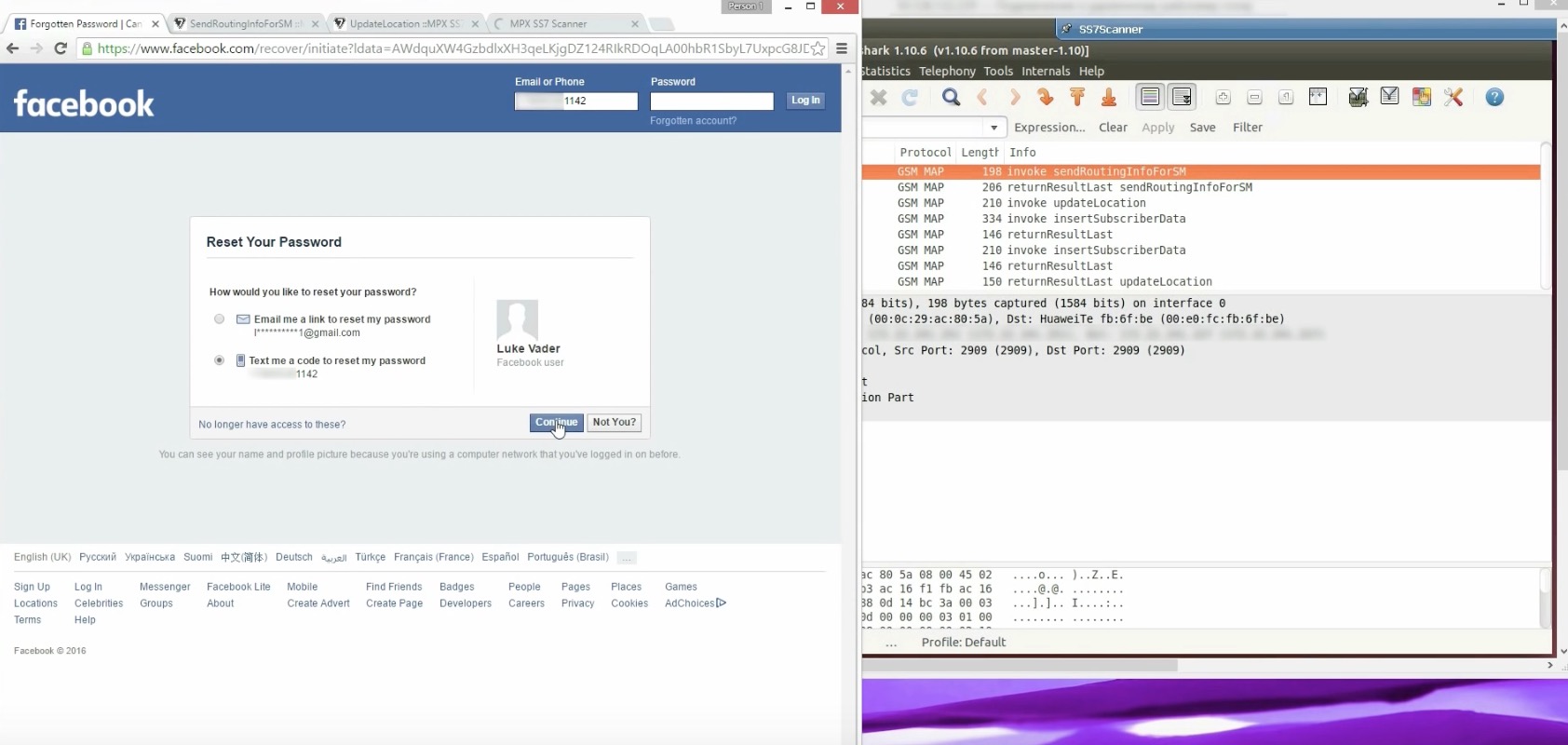

La falla nella sicurezza è all’interno della rete e di come SS7 gestisce queste richieste, piuttosto che un bug sulla piattaforma di Facebook. Tutto ciò che i cyberattaccanti devono fare è seguire la procedura “Hai dimenticato l’account?” attraverso la homepage di Facebook, e quando viene chiesto un numero di telefono o un indirizzo e-mail, offrire il numero di telefono legittimo.

Una volta che Facebook ha inviato un messaggio SMS contenente il codice monouso utilizzato per accedere all’account, la falla di sicurezza SS7 può quindi essere sfruttata per deviare questo codice al dispositivo mobile dell’attaccante, garantendo l’accesso all’account della vittima.

Positive Technologies ha fornito un video proof-of-concept (PoC) che dimostra l’attacco, che può essere visto qui sotto:

La vittima deve aver collegato il proprio numero di telefono all’account di destinazione, ma poiché la falla di sicurezza si trova all’interno della rete di telecomunicazioni e non nei domini online, questo attacco funzionerà anche contro qualsiasi servizio web che utilizza la stessa procedura di recupero account — come Gmail e Twitter.

La verifica in due passaggi sta diventando sempre più cruciale, ma fino a quando le vulnerabilità nei servizi di telecomunicazione non saranno risolte, l’uso di metodi di recupero dell’email potrebbe essere la cosa migliore da fare — così come l’uso di password molto forti e complesse per qualsiasi account email principale ‘hub’ che usate per mantenere altri servizi online.