Lame logicielle d’accès mobile Check Point Fournit un accès à distance de niveau entreprise via le VPN couche 3 et le VPN SSL

Caractéristiques:

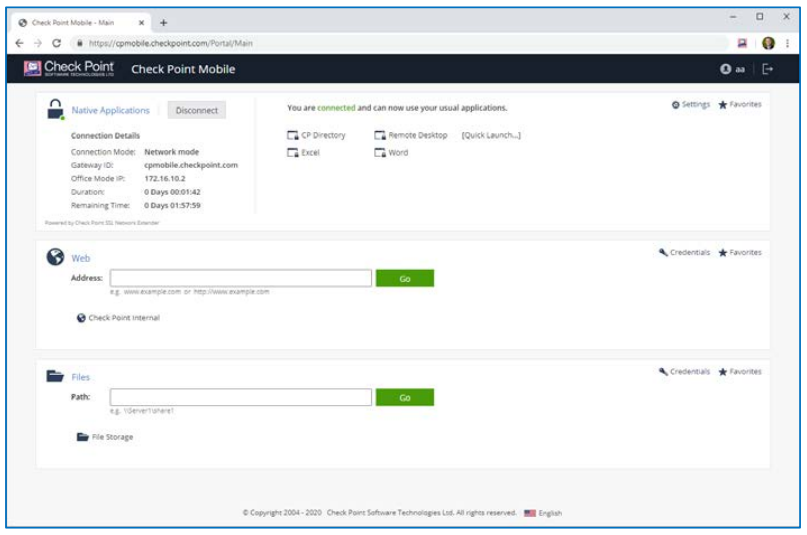

Spotlight sur le portail Web

Le portail Web est le meilleur pour se connecter en toute sécurité aux ressources de l’entreprise à partir d’un navigateur Web. Par le biais d’un portail Web intégré, les utilisateurs peuvent accéder aux applications natives de l’entreprise, notamment aux ressources Web, au fichier partagé et à la messagerie. Les administrateurs peuvent personnaliser le design du portail Web pour qu’il corresponde à l’identité visuelle de leur entreprise. Mobile Access offre un transport VPN sécurisé SSL/TLS, une authentification forte multifactorielle et un contrôle d’accès basé sur les rôles (RBAC).

Connexion de partout – Web, mobile et bureau

DynamicID™ Direct SMS Authentication

Mobile Access peut être configuré pour envoyer un mot de passe à usage unique (OTP) à un appareil d’utilisateur final tel qu’un téléphone mobile via un message SMS. L’authentification à deux facteurs par SMS offre un niveau de sécurité supplémentaire tout en éliminant les difficultés liées à la gestion des jetons matériels.

Compliance Scanner

Un scanner de conformité des terminaux permet de s’assurer que les terminaux qui se connectent sont conformes à la politique de l’entreprise. Les utilisateurs non conformes se voient proposer des liens vers des ressources d’auto-remédiation. Appliquez votre politique de conformité d’entreprise pour les points d’extrémité Windows, macOS et Linux.

SSL Network Extender (SNX, un client à la demande)

Parfait pour une connectivité sécurisée aux ressources de l’entreprise en utilisant des applications non web via un client à la demande et dissoluble. Le SSL Network Extender (SNX) est utilisé pour les utilisateurs distants qui ont besoin d’accéder à des applications réseau (non basées sur le Web). SSL Network Extender est téléchargé automatiquement depuis le portail VPN SSL vers les machines d’extrémité, de sorte que le logiciel client ne doit pas être préinstallé et configuré sur les PC et les ordinateurs portables des utilisateurs. SNX offre une connectivité réseau complète pour les applications IP, y compris un tunnel de couche 3 pour se connecter aux ressources de votre entreprise. Il prend en charge les applications basées sur IP, notamment ICMP, TCP et UDP, sans nécessiter de configuration complexe pour prendre en charge chaque application. Le mode d’application SNX fonctionne sans nécessiter de privilèges administratifs et établit un tunnel VPN pour les applications spécifiées.

Secure Workspace

Les utilisateurs finaux peuvent utiliser le bureau virtuel Check Point qui permet de protéger les données pendant les sessions utilisateur et d’activer l’effacement du cache après la fin des sessions. Secure Workspace protège toutes les données spécifiques à la session accumulées du côté client et crée un environnement virtuel sécurisé isolé de l’hôte. Les caches du navigateur et des applications, les fichiers, etc. sont chiffrés puis supprimés à la fin de la session.

Spotlight on Clinets

Check Point Capsule VPN (pour Windows 10, 8.1)

Accédez en toute sécurité à toutes vos ressources d’entreprise depuis votre appareil via un tunnel de réseau privé virtuel (VPN). Au fur et à mesure que vous lancez des applications professionnelles telles que RDP, VoIP ou toute autre application sur votre appareil mobile, toutes les données transmises à l’entreprise sont cryptées, sans que vous ayez à effectuer d’actions supplémentaires.

Check Point Capsule Connect et Capsule VPN (pour iOS et Android)

Check Point Connect pour iOS et Capsule VPN pour Android sont des clients VPN simples de client à site disponibles sur les appareils mobiles. Il suffit de configurer le site et les connexions aux actifs protégés par la passerelle du site sont sécurisées par un VPN IPsec ou SSL.

Check Point Capsule Workspace (pour iOS et Android)

Check Point Capsule Workspace est un conteneur de sécurité mobile sur les appareils iOS et Android qui crée un espace de travail d’entreprise isolé sur les appareils personnels, ce qui simplifie la sécurisation des données et des actifs de l’entreprise à l’intérieur et à l’extérieur du réseau de l’entreprise. Check Point Capsule Workspace protège et gère les applications et les données de l’entreprise sans avoir à gérer les profils MDM (Mobile Device Management). Ainsi, quelle que soit l’équipe chargée de prendre en charge les smartphones et les tablettes, elle appréciera la façon dont Capsule Workspace sécurise les environnements mobiles en toute simplicité, y compris le BYOD.

Capsule Workspace est facile à déployer et à gérer, ce qui permet de réduire le temps, les efforts et les coûts liés à la sécurisation des appareils mobiles et des données. Une fois déployé, il crée un conteneur crypté AES256 bits pour les apps et les données d’entreprise qui vous permet de contrôler les informations sensibles de l’entreprise que vous devez protéger. Il ne touche jamais les applications, les médias ou le contenu personnels d’un appareil, ce qui contribue à améliorer l’adoption par l’utilisateur final, même sur les appareils personnels. Les utilisateurs apprécieront également l’expérience native et l’accès à une seule touche que Capsule Workspace offre aux applications d’entreprise essentielles dont ils ont besoin pour rester en contact pendant leurs déplacements. Il prend en charge la messagerie, le calendrier et les contacts de Microsoft Exchange Server et d’Office 365, et comprend une messagerie instantanée d’entreprise sécurisée et un accès aux documents.

Déploiement rapide et flexible

Avec SmartConsole, les entreprises peuvent envoyer par courriel aux utilisateurs, à leur guise, des informations sur la façon de télécharger le client Mobile directement sur les smartphones des utilisateurs. Plusieurs façons de distribuer l’avis d’un client Mobile sont disponibles ainsi que de choisir quel client Mobile sera disponible pour les utilisateurs en utilisant des courriels personnalisés.

Clients VPN d’extrémité (pour Windows et macOS)

L’accès mobile fait partie de notre solution d’accès à distance plus large. Pour une protection supplémentaire des points d’extrémité, installez notre client VPN d’extrémité avec ou sans la suite complète Endpoint Security. La confidentialité et l’intégrité des informations sensibles sont assurées par l’authentification multifactorielle, l’analyse de la conformité des systèmes d’extrémité et le chiffrement de toutes les données transmises. Le client VPN a la capacité d’établir de manière transparente un tunnel VPN à la demande lors de l’accès aux ressources de l’entreprise. La connexion est rétablie lors de l’itinérance entre les réseaux et déchire automatiquement le tunnel VPN lorsque l’appareil est connecté au réseau local de l’entreprise.